|

[English]

|

JVNDB-2026-000067

|

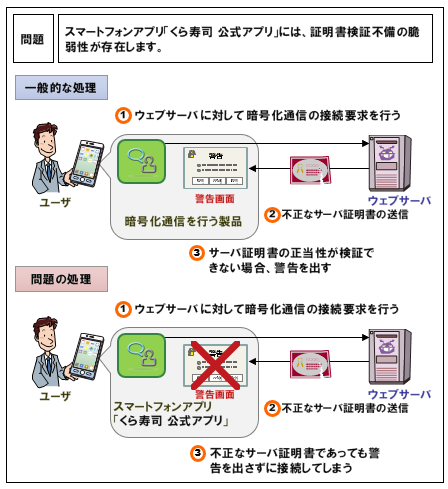

スマートフォンアプリ「くら寿司 公式アプリ」における証明書検証不備の脆弱性

|

|

株式会社EPGが提供するスマートフォンアプリ「くら寿司 公式アプリ」には、次の脆弱性が存在します。

- プッシュ通知に関する通信における証明書検証不備(CWE-295)- CVE-2026-41872

- 無線LANのアクセスポイントを設置した第三者によって、中間者攻撃(man-in-the-middle attack)が行われることを想定

この脆弱性情報は、情報セキュリティ早期警戒パートナーシップに基づき下記の方がIPAに報告し、JPCERT/CCが開発者との調整を行いました。

報告者:SAK University 株式会社エスアイイー 小川 剛 氏

|

|

|

CVSS v3 による深刻度

基本値: 7.4 (重要) [IPA値]

- 攻撃元区分: ネットワーク

- 攻撃条件の複雑さ: 高

- 攻撃に必要な特権レベル: 不要

- 利用者の関与: 不要

- 影響の想定範囲: 変更なし

- 機密性への影響(C): 高

- 完全性への影響(I): 高

- 可用性への影響(A): なし

|

CVSS v4 による深刻度

基本値: 9.1 (緊急) [IPA値]

- 攻撃元区分 (AV): ネットワーク

- 攻撃条件の複雑さ (AC): 低

- 攻撃要件 (AT): 存在

- 攻撃に必要な特権レベル (PR): 不要

- 利用者の関与 (UI): なし

脆弱なシステムへの影響

- 機密性への影響 (VC): 高

- 完全性への影響 (VI): 高

- 可用性への影響 (VA): なし

後続システムへの影響

- 機密性への影響 (SC): なし

- 完全性への影響 (SI): なし

- 可用性への影響 (SA): なし

|

|

|

株式会社EPG

- Androidアプリ「くら寿司 公式アプリ」 バージョン 2.0.11から3.9.10まで

- iOSアプリ「くら寿司 公式アプリ」 バージョン 2.0.11から3.9.10まで

|

|

|

中間者攻撃(man-in-the-middle attack)が行われた場合、プッシュ通知に関する通信内容の盗聴や改ざんが行なわれる可能性があります。

|

|

[アップデートする]

開発者が提供する情報をもとに、最新版へアップデートしてください。

次のバージョンで本件の対策が行われています。

- Androidアプリ「くら寿司 公式アプリ」 3.9.11

- iOSアプリ「くら寿司 公式アプリ」 3.9.11

なお、開発者によると、本件の影響を受けるバージョンを使用している場合、起動時に即時アップデートを強制されるとのことです。

|

|

株式会社EPG

|

|

- その他(CWE-Other) [IPA評価]

|

|

- CVE-2026-41872

|

|

- JVN : JVN#38632731

|

|

|