|

[English]

|

JVNDB-2022-000093

|

TP-Link RE300 V1 の tdpServer における入力データの不適切な処理に関する脆弱性

|

|

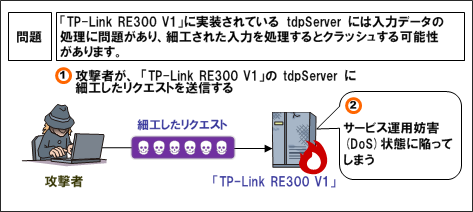

TP-Link RE300 V1 に実装されている tdpServer には入力データの処理に問題があり、細工された入力を処理するとクラッシュする可能性があります (CWE-228)。

この脆弱性情報は、次の方が製品開発者に直接報告し、製品開発者との調整を経て、製品利用者への周知を目的に JVN での公表に至りました。

報告者: 株式会社リチェルカセキュリティ 北川 智也 氏、高寺 俊喜 氏

|

|

|

CVSS v3 による深刻度

基本値: 4.3 (警告) [IPA値]

- 攻撃元区分: 隣接

- 攻撃条件の複雑さ: 低

- 攻撃に必要な特権レベル: 不要

- 利用者の関与: 不要

- 影響の想定範囲: 変更なし

- 機密性への影響(C): なし

- 完全性への影響(I): なし

- 可用性への影響(A): 低

CVSS v2 による深刻度

基本値: 3.3 (注意) [IPA値]

- 攻撃元区分: 隣接

- 攻撃条件の複雑さ: 低

- 攻撃前の認証要否: 不要

- 機密性への影響(C): なし

- 完全性への影響(I): なし

- 可用性への影響(A): 部分的

|

|

|

TP-LINK Technologies

- RE300 V1 ファームウェア 221009 より前のバージョン

|

|

|

第三者によって、当該製品の OneMesh 機能に対し、サービス運用妨害 (DoS) 攻撃を受ける可能性があります。

|

|

[アップデートする]

開発者が提供する情報をもとに、最新版へアップデートしてください。

本脆弱性はファームウェアバージョン 221009 で修正されています。

|

|

TP-LINK Technologies

|

|

- その他(CWE-Other) [IPA評価]

|

|

- CVE-2022-41783

|

|

- JVN : JVN#29657972

- National Vulnerability Database (NVD) : CVE-2022-41783

|

|

- [2022年11月24日]

掲載

- [2024年06月03日]

参考情報:National Vulnerability Database (NVD) (CVE-2022-41783) を追加

|