|

[English]

|

JVNDB-2020-000021

|

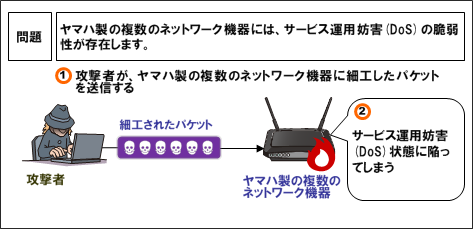

ヤマハ製の複数のネットワーク機器におけるサービス運用妨害 (DoS) の脆弱性

|

|

ヤマハ株式会社が提供する複数のネットワーク機器には、受信したパケットの処理に起因するサービス運用妨害 (DoS) (CWE-400) の脆弱性が存在します。

この脆弱性情報は、情報セキュリティ早期警戒パートナーシップに基づき下記の方が IPA に報告し、JPCERT/CC が開発者との調整を行いました。

報告者: 慶應義塾大学 理工学部 情報工学科 天野研究室 丹羽 直也 氏

|

|

|

CVSS v3 による深刻度

基本値: 5.9 (警告) [IPA値]

- 攻撃元区分: ネットワーク

- 攻撃条件の複雑さ: 高

- 攻撃に必要な特権レベル: 不要

- 利用者の関与: 不要

- 影響の想定範囲: 変更なし

- 機密性への影響(C): なし

- 完全性への影響(I): なし

- 可用性への影響(A): 高

CVSS v2 による深刻度

基本値: 7.1 (危険) [IPA値]

- 攻撃元区分: ネットワーク

- 攻撃条件の複雑さ: 中

- 攻撃前の認証要否: 不要

- 機密性への影響(C): なし

- 完全性への影響(I): なし

- 可用性への影響(A): 全面的

|

|

|

ヤマハ

- FWX120 ファームウェア Rev.11.03.27 およびそれ以前

- NVR500 ファームウェア Rev.11.00.38 およびそれ以前

- NVR510 ファームウェア Rev.15.01.14 およびそれ以前

- NVR700W ファームウェア Rev.15.00.15 およびそれ以前

- RTX1200 ファームウェア Rev.10.01.76 およびそれ以前

- RTX1210 ファームウェア Rev.14.01.33 およびそれ以前

- RTX3500 ファームウェア Rev.14.00.26 およびそれ以前

- RTX5000 ファームウェア Rev.14.00.26 およびそれ以前

- RTX810 ファームウェア Rev.11.01.33 およびそれ以前

- RTX830 ファームウェア Rev.15.02.09 およびそれ以前

|

|

|

遠隔の第三者によって、サービス運用妨害 (DoS) 攻撃を受ける可能性があります。

|

|

[アップデートする]

開発者が提供する情報をもとに、ファームウェアを最新版へアップデートしてください。

[ワークアラウンドを実施する]

対策を行ったファームウェアが入手できない、あるいは適用が困難な場合は、次のいずれかのワークアラウンドを実施して、フィルタのログの出力を停止することで、本脆弱性の影響を回避することが可能です。

・ip filter コマンドで pass-nolog、reject-nolog および restrict-nolog を設定し、フィルタのログの出力を停止する

・syslog notice off を設定して NOTICE レベルのログの出力を停止する

|

|

ヤマハ

西日本電信電話株式会社

東日本電信電話株式会社

|

|

- その他(CWE-Other) [IPA評価]

|

|

- CVE-2020-5548

|

|

- JVN : JVN#38732359

- National Vulnerability Database (NVD) : CVE-2020-5548

|

|

- [2020年03月31日]

掲載

- [2020年04月01日]

東日本電信電話株式会社のベンダステータスが更新されました

- [2020年04月01日]

西日本電信電話株式会社のベンダステータスが更新されました

|