|

[English]

|

JVNDB-2018-000036

|

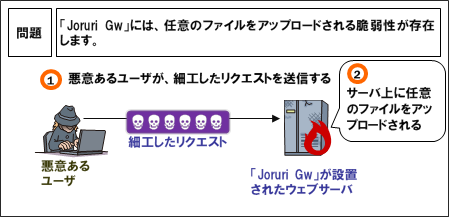

Joruri Gw における任意のファイルをアップロードされる脆弱性

|

|

サイトブリッジ株式会社が提供する Joruri Gw は、Ruby on Rails 上で動作するグループウェアです。Joruri Gw には、任意のファイルをアップロードされる脆弱性 (CWE-434) が存在します。

この脆弱性情報は、情報セキュリティ早期警戒パートナーシップに基づき下記の方が IPA に報告し、JPCERT/CC が開発者との調整を行いました。

報告者: 株式会社神戸デジタル・ラボ 馬場 将次 氏

|

|

|

CVSS v3 による深刻度

基本値: 3.5 (注意) [IPA値]

- 攻撃元区分: ネットワーク

- 攻撃条件の複雑さ: 高

- 攻撃に必要な特権レベル: 低

- 利用者の関与: 不要

- 影響の想定範囲: 変更あり

- 機密性への影響(C): なし

- 完全性への影響(I): 低

- 可用性への影響(A): なし

CVSS v2 による深刻度

基本値: 3.5 (注意) [IPA値]

- 攻撃元区分: ネットワーク

- 攻撃条件の複雑さ: 中

- 攻撃前の認証要否: 単一

- 機密性への影響(C): なし

- 完全性への影響(I): 部分的

- 可用性への影響(A): なし

|

|

|

サイトブリッジ株式会社

- Joruri Gw Ver 3.2.0 およびそれ以前

|

|

|

当該製品のユーザによって、任意のファイルをアップロードされる可能性があります。

サーバ上で PHP が実行可能になっている場合、PHP ファイルをアップロードされることで、任意の PHP コードを実行される可能性があります。

|

|

[サーバ環境から不要な機能を削除する]

当該製品を使用するサーバ環境で PHP を実行する機能が不要な場合、PHP 実行に関するモジュールを削除して必要最低限の機能のみの設定にしてください。

[設定を変更する]

当該製品を使用するサーバ環境で PHP を実行する機能が必要な場合、アップロードされた PHP ファイルが実行されないように web サーバの設定を行ってください。

当該製品の Ver.2.3.1 以降では、インストールマニュアルに次のように記載されています(Apache httpd における設定例)。

#PHPを同じ環境で動かす場合は、以下の記述を追加します。

<Directory "/var/share/jorurigw/public">

php_admin_flag engine off

</Directory>

|

|

サイトブリッジ株式会社

|

|

- その他(CWE-Other) [IPA評価]

|

|

- CVE-2018-0568

|

|

- JVN : JVN#95589314

- National Vulnerability Database (NVD) : CVE-2018-0568

|

|

- [2018年04月26日]

掲載

- [2018年08月30日]

参考情報:National Vulnerability Database (NVD) (CVE-2018-0568) を追加

|