���p�K�C�h�@�`�U����g�D�̊��܂����Ǝ㐫��ɂ��ā`

�Ǝ㐫�͓��X���J����Ă���A���Ԃ̌o�߂ƂƂ��ɍU���ɂ���Q�ɑ������X�N�͑��債�Ă����܂��B��Q��������邽�߂ɂ́A�u���X�N���l�����D��x��t���đ������v�A�u�v���ȑΉ������{����v���Ƃ��d�v�ł��B�ȉ��ɁA������{����ɂ�����A�Q�l�ƂȂ�����L�ڂ��܂��B�D��x��t������̎��{

�Ǝ㐫�����p����U���̑����͊��m�̐Ǝ㐫��_���܂��B���̂��ߔ�Q�ɑ������X�N��ጸ���邽�߂ɂ͊��m�̐Ǝ㐫���������Ă������Ƃ��d�v�ł��B���}��JVN iPedia�ɓo�^����Ă���S�Ă̐Ǝ㐫������A�U���̗L���⎩�g�D�����p����\�t�g�E�F�A�A�Ƃ������ϓ_�ŕ��ނ��������̂ł��B�V�X�e���Ǘ��҂́A����ɂ���c�[���Ȃǂ��g�p���Đv���ȏ��̓���Ƒ�̎��{���s���Ă��������B

|

|

����1. �댯�x�̍����Ǝ㐫�ɍi���đ������ꍇ

-

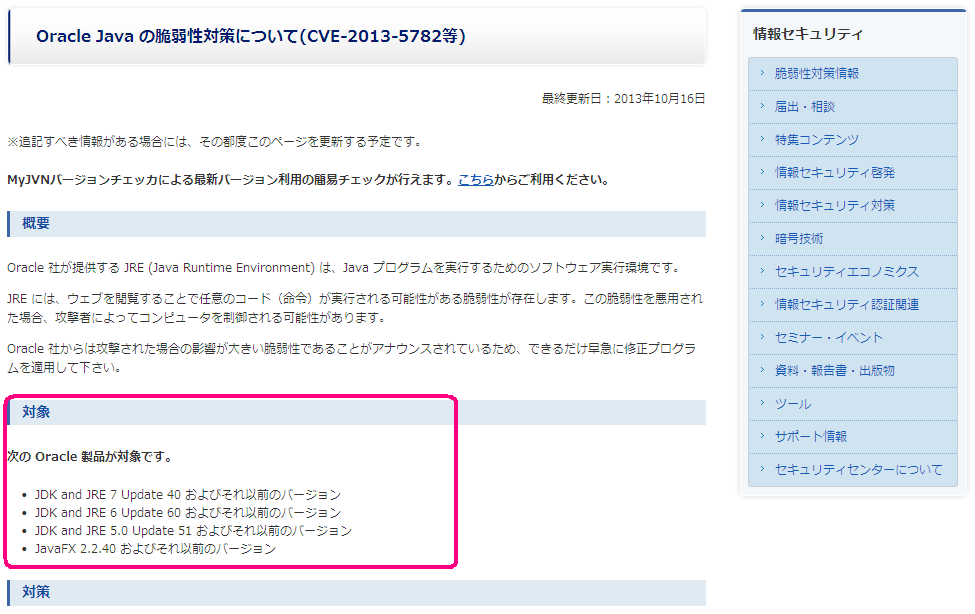

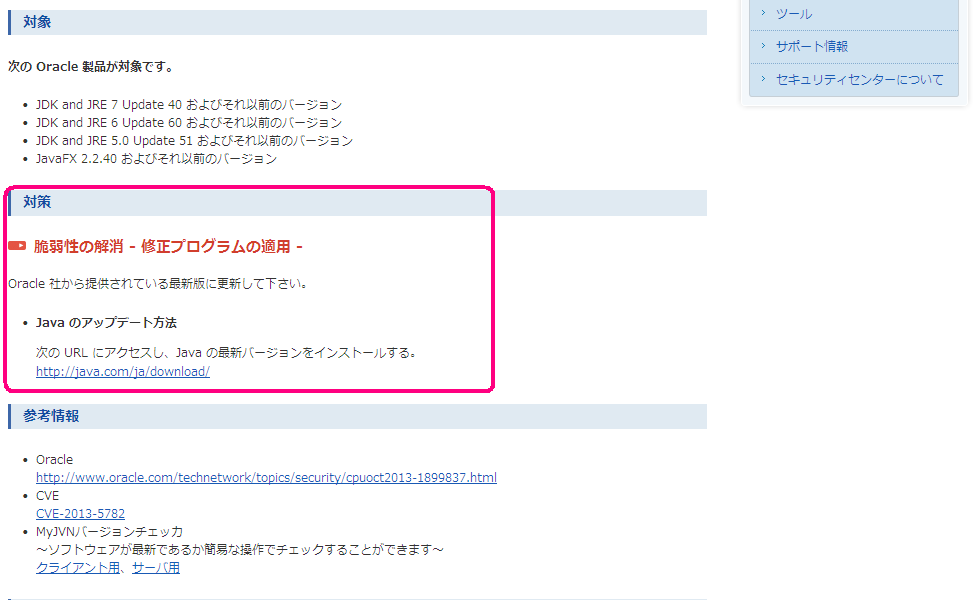

IPA�ł́A�댯�x��ً}�x�������Z�L�����e�B��̖��Ƒ���u�d�v�ȃZ�L�����e�B���v�Ƃ��Č��J���Ă��܂��B

�댯�x�̍����Ǝ㐫�ɍi���đ�����邱�ƂŔ�Q�ɑ������X�N��啝�ɒጸ���邱�Ƃ��\�ɂȂ�܂��B

���g�D�ɊW���������肵���ꍇ�ɂ͉\�Ȃ����葁���̑���{�����������������B

�y�^�p�z

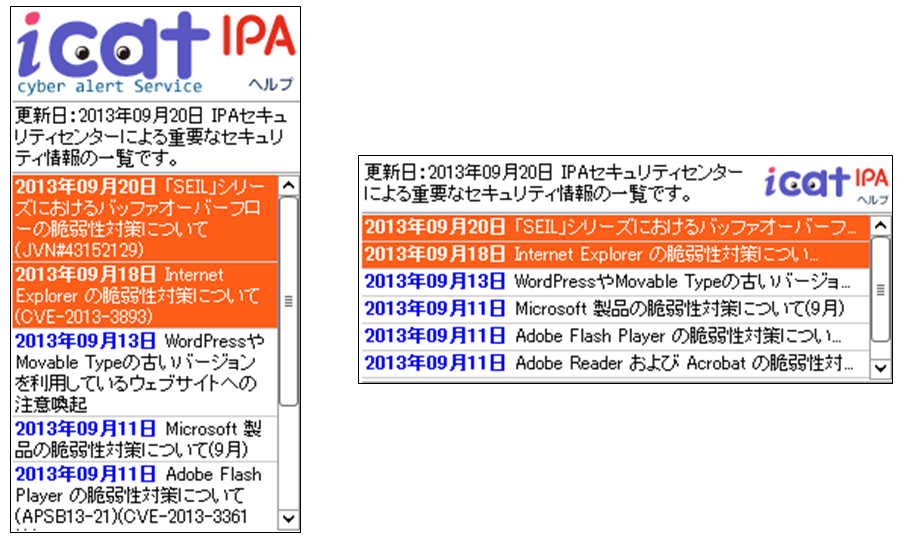

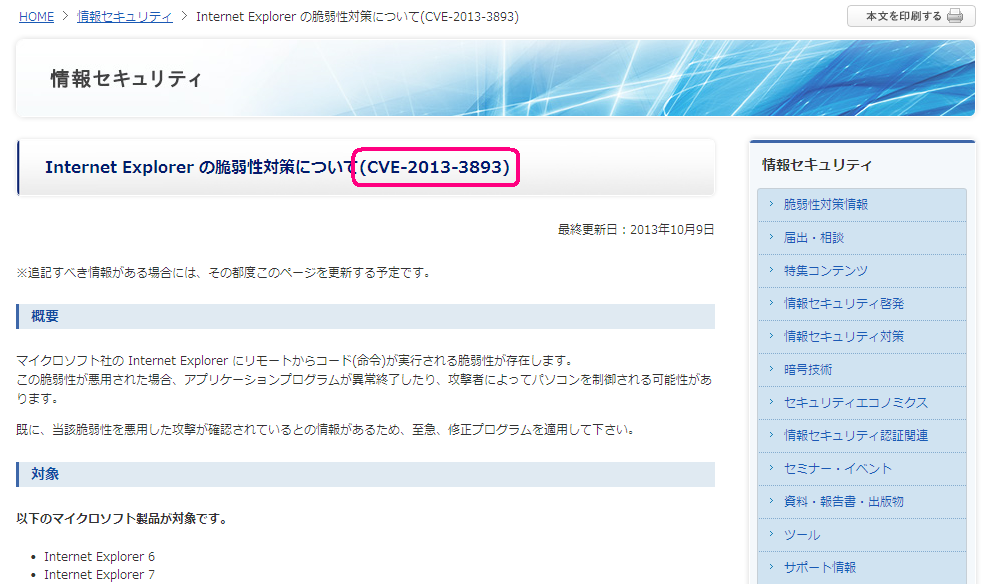

�@�@�@�@IPA�����J����u�d�v�ȃZ�L�����e�B���v���{�����āA�L�ړ��e�̌f�ړ��t���Q�l�ɁA�V�K�̏�f�ڂ���Ă��邩���`�F�b�N���܂��B

�@�@�@�@�i�`�F�b�N����URL�@https://www.ipa.go.jp/security/announce/alert.html�j

�@�@�A�@�V�K�̏����ꍇ�ɂ́A�ڍד��e���`�F�b�N���āA�Ǝ㐫�̑ΏۂƂȂ��Ă���\�t�g�E�F�A�y�уo�[�W���������g�D�̃V�X�e���ŗ��p����Ă��Ȃ����Ƃ��m�F���܂�

�@�@�B�@�Ǝ㐫�̑ΏۂɂȂ�\�t�g�E�F�A�y�уo�[�W���������g�D�̃V�X�e���ŗ��p����Ă����ꍇ�ɂ́A�u��v�����Q�l�ɂ��ĉ\�Ȃ����葁���̑���{���������Ă�������

�y�⑫�z

�@�@�T�C�o�[�Z�L�����e�B���ӊ��N�T�[�r�X�uicat�v�𗘗p���邱�Ƃɂ��A���g�D�̃|�[�^���T�C�g��Ȃǂł�IPA�����J����u�d�v�ȃZ�L�����e�B���v�����A���^�C���Ɋm�F���邱�Ƃ��\�ł�

�@�@�ڍׂ́Ahttps://www.ipa.go.jp/security/vuln/icat.html �����Q�Ƃ�������

����2. ���g�D�ŗ��p����\�t�g�E�F�A�̏����t�B���^�����O���W����ꍇ

-

��ʂ̐Ǝ㐫��玩�g�D�Ɋ֘A������𒊏o���邱�Ƃ͔��ɑ����̎�Ԃ�������܂��B

IPA�ł́A���g�D�ŗ��p����\�t�g�E�F�A�̏����t�B���^�����O���W�\�ȁuMyJVN �Ǝ㐫����t�B���^�����O���W�c�[���v�����J���Ă��܂��B

�V�X�e���Ǘ��҂́A���̃c�[���𗘗p���邱�ƂŕK�v�ȏ�����`�F�b�N�ł��邽�߁A���v���ȏ����W���\�ɂȂ�܂��B

�y���O�����z

�@�@�@�@MyJVN �Ǝ㐫����t�B���^�����O���W�c�[���̃y�[�W���J���A�p�b�P�[�W���C���X�g�[�����܂��B

�@�@�@�@�iURL�@https://jvndb.jvn.jp/apis/myjvn/mjcheck3.html�j

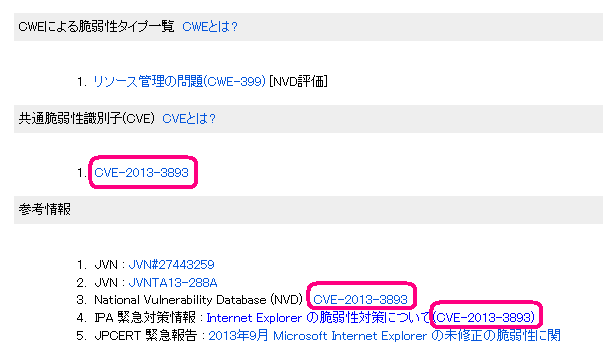

����3. �A�h�o�C�U������CVE�ԍ�����Ǝ㐫�̏ڍׂ��m�F����ꍇ

-

�j���[�X�L����Z�L�����e�B�A�h�o�C�U���Ȃǂ���A�U���Ɉ��p����Ă���Ǝ㐫�̏ڍׂ��m�F����ۂ�

JVN iPedia�̌����@�\�𗘗p����ƒm�肽���Ǝ㐫����̏ڍׂ��m�F�ł��܂��B

�y���p��z

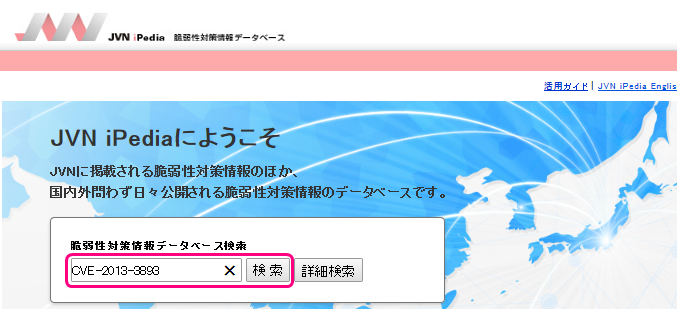

�@�@�@�@�A�h�o�C�U���⒍�ӊ��N���ʂɋL�ڂ���Ă���CVE�ԍ����m�F���܂�

�@�@�A�@JVN iPedia �g�b�v�y�[�W�ihttps://jvndb.jvn.jp/�j����ACVE�ԍ����w�肵�Č������܂�

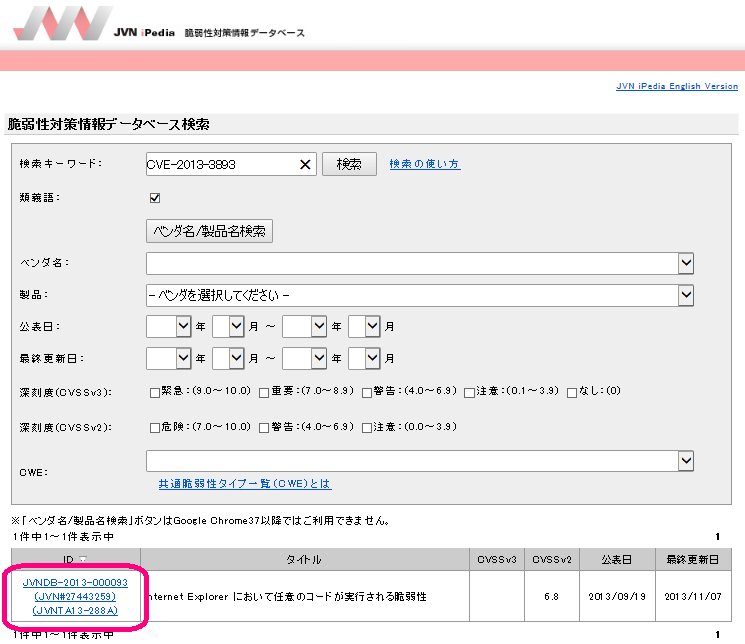

�@�@�B�@����������CVE�ԍ��ƋL�ړ��e����v�����Ǝ㐫����̈ꗗ���\������܂��B�������ʂ��N���b�N���ē��e�̏ڍׂ��m�F���Ă��������B

�y�⑫�z

�@�@Twitter�A�J�E���g(@JVNiPedia�j���t�H���[�{�����邱�Ƃɂ��A�ŐV�̐Ǝ㐫������m�F���邱�Ƃ��\�ł�

�@�@�ڍׂ́Ahttps://www.ipa.go.jp/security/vuln/twitter_policy.html �����Q�Ƃ�������

�T�[�r�X�ꗗ

- �Ǝ㐫����

�T�C�o�[�Z�L�����e�B

���ӊ��N�T�[�r�X icatIPA�����\������B�댯���������Z�L�����e�B��̖��Ƒ�����J

MyJVN �Ǝ㐫����

�t�B���^�����O���W�c�[���t�B���^�����O�����w��ɂ��JVN iPedia�̏��������I�Ɏ��W�\

�����@�\�iJVN iPedia�j �����L�[���[�h���ɂ��Ǝ㐫����̉{���E�������\

�f�[�^�t�B�[�h JVN iPedia�ɒ~�ρA���J���Ă���Ǝ㐫����ъ֘A�f�[�^�����J

- Twitter�ɂ���M

ICATalerts IPA�ɂ����u�d�v�ȃZ�L�����e�B���v�M

MyJVN �T�[�o��PC�N���C�A���g�̃\�t�g�E�F�A���M

JVN iPedia �Ǝ㐫����f�[�^�x�[�XJVN iPedia�̌��J���M

- MyJVN �o�[�W�����`�F�b�J

Windows PC �p �\�t�g�E�F�A�̃o�[�W�������ŐV�����m�F

- ���̑�

CVSS �v�Z�\�t�g�E�F�A �Ǝ㐫�̐[���x��̊�̉��Œ�ʓI�ɔ�r���邱�Ƃ��\

MyJVN API JVN iPedia�̏���Web��ʂ��ė��p���邽�߂̃\�t�g�E�F�A�C���^�t�F�[�X

�X�V����

2020�N10��21�� �T�[�r�X�ꗗ��������

2018�N04��12�� �L�ړ��e�A�T�[�r�X�ꗗ��������

2018�N02��21�� �T�[�r�X�ꗗ��������

2013�N10��31�� �L�ړ��e�S�ʂ��������D

2013�N09��26�� �V�K�D