|

[English]

|

JVNDB-2016-000121

|

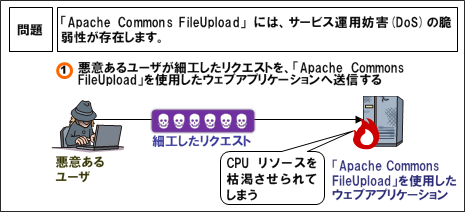

Apache Commons FileUpload におけるサービス運用妨害 (DoS) の脆弱性

|

|

Apache Software Foundation が提供する Apache Commons FileUpload には、マルチパートリクエストの処理に問題があり、 結果としてサービス運用妨害 (DoS) 攻撃を受ける可能性があります。

この脆弱性情報は、情報セキュリティ早期警戒パートナーシップに基づき下記の方が IPA に報告し、JPCERT/CC が開発者との調整を行いました。

報告者: 株式会社NTTデータ TERASOLUNA FW(Struts1)チーム

|

|

|

CVSS v3 による深刻度

基本値: 5.3 (警告) [IPA値]

- 攻撃元区分: ネットワーク

- 攻撃条件の複雑さ: 低

- 攻撃に必要な特権レベル: 不要

- 利用者の関与: 不要

- 影響の想定範囲: 変更なし

- 機密性への影響(C): なし

- 完全性への影響(I): なし

- 可用性への影響(A): 低

CVSS v2 による深刻度

基本値: 5.0 (警告) [IPA値]

- 攻撃元区分: ネットワーク

- 攻撃条件の複雑さ: 低

- 攻撃前の認証要否: 不要

- 機密性への影響(C): なし

- 完全性への影響(I): なし

- 可用性への影響(A): 部分的

|

|

|

Apache Software Foundation

- Apache Struts 2.5.1 およびそれ以前

- Apache Tomcat 9.0.0.M1 から 9.0.0M6 まで

- Apache Tomcat 8.5.0 から 8.5.2 まで

- Apache Tomcat 8.0.0.RC1 から 8.0.35 まで

- Apache Tomcat 7.0.0 から 7.0.69 まで

- Commons FileUpload 1.3 から 1.3.1 まで

- Commons FileUpload 1.2 から 1.2.2 まで

|

なお、開発者によると、サポートされていない Apache Commons FileUpload 1.0.x および 1.1.x も本脆弱性の影響を受ける可能性があるとのことです。

なお、Apache Commons FileUpload は、Apache が提供する複数の製品に使用されているため、Apache Tomcat 以外の製品も、本脆弱性の影響を受ける可能性があります。Apache から提供された情報によると、FileUpload を使用する以下の製品も本脆弱性の影響を受ける可能性があるとのことです。

* Jenkins

* JSPWiki

* JXP

* Lucene-Solr

* onemind-commons

* Spring

* Stapler

* Struts 1

* WSDL2c

ベンダ情報のリンクでは、タイトルに "information disclosure vulnerability" (情報漏えい) と記載されていますが、正しくは "Denial of Service" (サービス運用妨害) です。

|

|

細工されたリクエストを処理することで、対象サーバの CPU リソースが枯渇する可能性があります。

|

|

[アップデートする]

本脆弱性を修正した各製品のアップデートが公開されました。

開発者の提供する情報をもとに、最新版にアップデートしてください。

* Commons Fileupload 1.3.2

* Tomcat 9.0.0M8

* Tomcat 8.5.3

* Tomcat 8.0.36

* Tomcat 7.0.70

Apache Struts を使用しているユーザは、同梱されている Commons FileUpload を本脆弱性の修正がされているバージョンに置き換えてください。

[ワークアラウンドを実施する]

アップデートを適用するまでの間、以下の回避策を適用することで本脆弱性の影響を軽減することが可能です。

* HTTP リクエストヘッダの大きさを制限する

なお、開発者によると、Apache Httpd および Apache Tomcat は、それぞれ LimitRequestFieldSize および maxHttpHeaderSize の設定により、HTTP リクエストヘッダの大きさを制限することが可能です。また、上限を 2048 バイトに設定することで本脆弱性の影響を受けないとしています。詳しくは、開発者が提供する情報をご確認ください。

|

|

Apache Software Foundation

オラクル

ヒューレット・パッカード・エンタープライズ

レッドハット

株式会社エヌ・ティ・ティ・データ

日本電気

日立

富士通

|

|

- 不適切な入力確認(CWE-20) [IPA評価]

|

|

- CVE-2016-3092

|

|

- JVN : JVN#89379547

- National Vulnerability Database (NVD) : CVE-2016-3092

|

|

- [2016年06月30日]

掲載

[2016年07月07日]

対策:内容を更新

[2016年08月03日]

ベンダ情報:Apache Software Foundation (Revision 1743742) を追加

ベンダ情報:Apache Software Foundation (Revision 1743480) を追加

ベンダ情報:Apache Software Foundation (Revision 1743738) を追加

ベンダ情報:Apache Software Foundation (Revision 1743722) を追加

ベンダ情報:レッドハット (Bug 1349468) を追加

参考情報:National Vulnerability Database (NVD) (CVE-2016-3092) を追加

[2016年08月26日]

ベンダ情報:株式会社エヌ・ティ・ティ・データ (TERASOLUNA Framework) を追加

[2016年09月07日]

ベンダ情報:日立 (HS16-022) を追加

ベンダ情報:ヒューレット・パッカード・エンタープライズ (HPSBGN03631) を追加

[2016年09月30日]

ベンダ情報:日本電気 (NV16-018) を追加

[2016年11月09日]

ベンダ情報:日立 (HS16-029) を追加

ベンダ情報:日立 (HS16-026) を追加

ベンダ情報:日立 (HS16-030) を追加

ベンダ情報:オラクル (Oracle Solaris Third Party Bulletin - July 2016) を追加

[2017年02月20日]

ベンダ情報:日立 (hitachi-sec-2017-105) を追加

[2018年01月29日]

ベンダ情報:富士通 (CVE-2016-3092(JVN#89379547)に関する情報) を追加

|