|

[English]

|

JVNDB-2014-000132

|

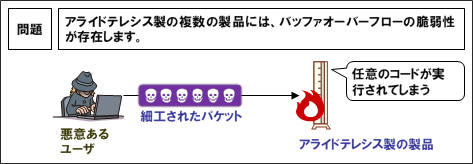

アライドテレシス製の複数の製品におけるバッファオーバーフローの脆弱性

|

|

アライドテレシス株式会社が提供する AR ルータシリーズおよび Alliedware 塔載スイッチには、POST メソッドの処理に起因するバッファオーバーフロー (CWE-788) の脆弱性が存在します。

|

|

|

CVSS v2 による深刻度

基本値: 10.0 (危険) [IPA値]

- 攻撃元区分: ネットワーク

- 攻撃条件の複雑さ: 低

- 攻撃前の認証要否: 不要

- 機密性への影響(C): 全面的

- 完全性への影響(I): 全面的

- 可用性への影響(A): 全面的

|

|

ファームウェア バージョン 2.9.1-20 およびそれ以前を使用している以下の製品が本脆弱性の影響を受けます:

|

アライドテレシス

- AR440S

- AR441S

- AR442S

- AR745

- AR750S

- AR750S-DP

- AT-8624POE

- AT-8624T/2M

- AT-8648T/2SP

- AT-8848

- AT-9924T

- CentreCOM 8700SL シリーズ

- CentreCOM 8700XL シリーズ (サポート終了)

- CentreCOM 8724SL v2

- CentreCOM 8948XL シリーズ

- CentreCOM 9812T シリーズ (サポート終了)

- CentreCOM 9816GB シリーズ (サポート終了)

- CentreCOM 9924SP (サポート終了)

- CentreCOM 9924T/4SP シリーズ (サポート終了)

- CentreCOM 9924Ts シリーズ (サポート終了)

- CentreCOM AR300 v2 (サポート終了)

- CentreCOM AR300L v2 (サポート終了)

- CentreCOM AR320 (サポート終了)

- CentreCOM AR410(S) v2 (サポート終了)

- CentreCOM AR415S

- CentreCOM AR450S (サポート終了)

- CentreCOM AR550S

- CentreCOM AR560S

- CentreCOM AR570S

- CentreCOM AR720(S) (サポート終了)

- CentreCOM AR740(S) (サポート終了)

- Rapier 48i

- SwitchBlade4000

|

|

|

細工された HTTP リクエストを受信する事により、任意のコードを実行される可能性があります。

|

|

[アップデートする]

開発者が提供する情報をもとに、ファームウェアをアップデートしてください。

[ワークアラウンドを実施する]

次のワークアラウンドを実施することで、本脆弱性の影響を回避することが可能です。

・ HTTP サービスを無効にする (コマンド "DISABLE HTTP SERVER")

・ HTTP によるアクセスを制限する

|

|

アライドテレシス

|

|

- バッファエラー(CWE-119) [IPA評価]

|

|

- CVE-2014-7249

|

|

- JVN : JVN#22440986

- National Vulnerability Database (NVD) : CVE-2014-7249

- IPA 重要なセキュリティ情報 : アライドテレシス製の複数の製品におけるバッファオーバーフローの脆弱性対策について(JVN#22440986)

|

|

- [2014年12月18日]

掲載

[2014年12月22日]

参考情報:National Vulnerability Database (NVD) (CVE-2014-7249) を追加

[2015年01月28日]

影響を受けるシステム:内容を更新

|