|

[English]

|

JVNDB-2009-000068

|

IPv6 ‚ًژہ‘•‚µ‚½•،گ”‚جگ»•i‚ةƒTپ[ƒrƒX‰^—p–WٹQ (DoS) ‚جگئژمگ«

|

|

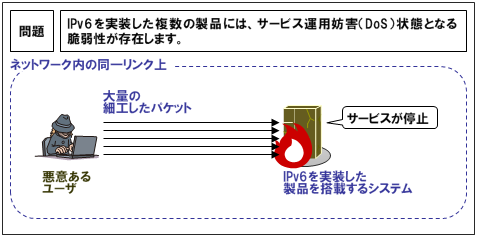

Internet Protocol version 6 (IPv6) ‚ًژہ‘•‚µ‚½•،گ”‚جگ»•i‚ة‚حپAƒTپ[ƒrƒX‰^—p–WٹQ (DoS) ‚جگئژمگ«‚ھ‘¶چف‚µ‚ـ‚·پB

IPv6 ‚ًژہ‘•‚µ‚½•،گ”‚جگ»•i‚ة‚حپANeighbor Discovery Protocol (RFC4861) ‚ةٹضکA‚µ‚½ƒpƒPƒbƒg‚جڈˆ—‚ة–â‘è‚ھ‚ ‚è‚ـ‚·پBچ×چH‚³‚ꂽƒpƒPƒbƒg‚جڈˆ—‚ة‹Nˆِ‚·‚éƒTپ[ƒrƒX‰^—p–WٹQ (DoS) ‚جگئژمگ«‚ھ‘¶چف‚µ‚ـ‚·پB

IPv6 ‚ًژہ‘•‚µ‚ؤ‚¢‚éگ»•i‚ھ–{گئژمگ«‚ج‰e‹؟‚ًژَ‚¯‚é‰آ”\گ«‚ھ‚ ‚è‚ـ‚·پB

ڈع‚µ‚‚حٹeƒxƒ“ƒ_‚ھ’ٌ‹ں‚·‚éڈî•ٌ‚ً‚²ٹm”F‚‚¾‚³‚¢پB

‚±‚جگئژمگ«ڈî•ٌ‚حپAڈî•ٌƒZƒLƒ…ƒٹƒeƒB‘پٹْŒx‰ْƒpپ[ƒgƒiپ[ƒVƒbƒv‚ةٹî‚أ‚«‰؛‹L‚ج•û‚ھ IPA ‚ة•ٌچگ‚µپAJPCERT/CC ‚ھٹJ”ژز‚ئ‚ج’²گ®‚ًچs‚¢‚ـ‚µ‚½پB

•ٌچگژزپFƒCƒ“ƒ^پ[ƒlƒbƒgƒ}ƒ‹ƒ`ƒtƒBپ[ƒhٹ”ژ®‰ïژذ ‹àˆن ‰lژپپAŒcœن‹`ڈm‘هٹw ‘؛ˆنŒ¤‹†ژ؛ ”’”¨ گ^ژپپARodney Van MeterژپپAInternet Systems Consortium, Inc. گ_–¾’Bچئژپ

•ٌچگژز‚ة‚و‚èپA‰؛‹L‚جƒRƒپƒ“ƒg‚ً‚¢‚½‚¾‚¢‚ؤ‚¨‚è‚ـ‚·پF

–{گئژمگ«‚ج•ھگح‚ة‚ ‚½‚è‚ـ‚µ‚ؤ‚حپAKAME Project ‚ج—é–طگL‰îژپپAUSAGI Project ‚ج‹g“،‰p–¾ژپپAگ™–{گM‘¾ژپ‚ج‚²‹¦—ح‚ً‚¢‚½‚¾‚«‚ـ‚µ‚½پB

|

|

|

CVSS v2 ‚ة‚و‚éگ[چڈ“x

ٹî–{’l: 5.7 (Œxچگ) [IPA’l]

- چUŒ‚Œ³‹و•ھ: —×گع

- چUŒ‚ڈًŒڈ‚ج•،ژG‚³: ’†

- چUŒ‚‘O‚ج”Fڈط—v”غ: •s—v

- ‹@–§گ«‚ض‚ج‰e‹؟(C): ‚ب‚µ

- ٹ®‘Sگ«‚ض‚ج‰e‹؟(I): ‚ب‚µ

- ‰آ—pگ«‚ض‚ج‰e‹؟(A): ‘S–ت“I

|

|

|

ƒCƒ“ƒ^پ[ƒlƒbƒgƒCƒjƒVƒAƒeƒBƒu

- SEIL/neu 2FE Plus 1.00 پ` 1.92

- SEIL/neu 128,T1 1.00 پ` 2.43

- SEIL/Turbo 1.00 پ` 1.92

- SEIL/X1 1.00 پ` 1.22

- SEIL/X2 1.00 پ` 1.22

ƒ„ƒ}ƒn

- RT105ƒVƒٹپ[ƒY Rev.6.02.03ˆبچ~‚ج‘SƒٹƒrƒWƒ‡ƒ“

- RT107e Rev.8.03.15پ`Rev.8.03.78

- RT140ƒVƒٹپ[ƒY Rev.6.02.03ˆبچ~‚ج‘SƒٹƒrƒWƒ‡ƒ“

- RT250i Rev.8.02.14پ`Rev.8.02.48

- RT300i Rev.6.02.03ˆبچ~‚ج‘SƒٹƒrƒWƒ‡ƒ“

- RT56v ‘SƒٹƒrƒWƒ‡ƒ“

- RT57i Rev.8.00.11پ`Rev.8.00.87

- RT58i Rev.9.01.11پ`Rev.9.01.36

- RT60w Rev.5.02.04ˆبچ~‚ج‘SƒٹƒrƒWƒ‡ƒ“

- RTA54i Rev.4.04.03ˆبچ~‚ج‘SƒٹƒrƒWƒ‡ƒ“

- RTA55i ‘SƒٹƒrƒWƒ‡ƒ“

- RTV700 Rev.8.00.23پ`Rev.8.00.81

- RTW65b ‘SƒٹƒrƒWƒ‡ƒ“

- RTW65i ‘SƒٹƒrƒWƒ‡ƒ“

- RTX1000 ‘SƒٹƒrƒWƒ‡ƒ“

- RTX1100 Rev.8.02.14پ`Rev.8.03.77

- RTX1500 Rev.8.02.14پ`Rev.8.03.77

- RTX2000 ‘SƒٹƒrƒWƒ‡ƒ“

- RTX3000 Rev.9.00.08پ`Rev.9.00.40

- SRT100 Rev.10.00.08پ`Rev.10.00.31

Œأ‰ح“d‹CچH‹ئ

- FITELnet-FƒVƒٹپ[ƒY FITELnet-F80

- FITELnet-FƒVƒٹپ[ƒY FITELnet-F100

- FITELnet-FƒVƒٹپ[ƒY FITELnet-F140

- FITELnet-FƒVƒٹپ[ƒY FITELnet-F1000

- FITELnet-FƒVƒٹپ[ƒY FITELnet-F2000

“ْ–{“d‹C

|

|

|

ƒlƒbƒgƒڈپ[ƒN“à‚ج“¯ˆêƒٹƒ“ƒNڈم‚ة‘¶چف‚·‚鈫ˆس‚ ‚é‘وژOژز‚ة‚و‚ء‚ؤ‘—گM‚³‚ꂽ‘ه—ت‚جƒpƒPƒbƒg‚ًژَگM‚·‚邱‚ئ‚إپAƒTپ[ƒrƒX‰^—p–WٹQ (DoS) چUŒ‚‚ًژَ‚¯‚é‰آ”\گ«‚ھ‚ ‚è‚ـ‚·پB

|

|

[ƒAƒbƒvƒfپ[ƒg‚·‚é]

ٹJ”ژز‚ھ–{–â‘è‚ة‘خ‰‚·‚éƒAƒbƒvƒfپ[ƒg‚ً’ٌ‹ں‚µ‚ؤ‚¢‚éڈêچ‡پA‚»‚ê‚ً“K—p‚µ‚ؤ‚‚¾‚³‚¢پB

[ƒڈپ[ƒNƒAƒ‰ƒEƒ“ƒh‚ًژہژ{‚·‚é]

ƒAƒbƒvƒfپ[ƒg‚ـ‚إ‚ج‰ٌ”ًچô‚ئ‚µ‚ؤپAˆب‰؛‚جƒڈپ[ƒNƒAƒ‰ƒEƒ“ƒh‚ًژہژ{‚·‚邱‚ئ‚إ–{–â‘è‚ج‰e‹؟‚ًŒyŒ¸‚·‚邱‚ئ‚ھ‚إ‚«‚ـ‚·پB

* Secure Neighbor Discovery (SEND) ‚ً—ک—p‚·‚é

RFC 3972 ‚إ‹K’肳‚ê‚ؤ‚¢‚é Cryptographically Generated Address (CGA) ‚ً—ک—p‚µ‚ؤپA ƒpƒPƒbƒg‚ج‘أ“–گ«‚ًŒںڈط‚·‚éپB

* —ک—pژز’[––‚ة‚¨‚¢‚ؤƒtƒBƒ‹ƒ^ƒٹƒ“ƒO‚ًچs‚¤

‰آ”\‚بڈêچ‡‚ة‚حپAƒpپ[ƒ\ƒiƒ‹ƒtƒ@ƒCƒAƒEƒHپ[ƒ‹“™‚ة‚و‚èپARouter Advertisement (RA) ‚â ND Redirect ƒpƒPƒbƒg‚ًگ§Œن‚·‚éپB

* L2’†Œp‘•’u‚ة‚و‚éƒtƒBƒ‹ƒ^ƒٹƒ“ƒO‚ًچs‚¤

IPv6 ƒwƒbƒ_‚ةٹî‚أ‚ƒpƒPƒbƒgƒtƒBƒ‹ƒ^ƒٹƒ“ƒO‹@”\‚ً”ُ‚¦‚ؤ‚¢‚é L2 ’†Œp‘•’u (ƒXƒCƒbƒ`‚â–³گü LAN ƒAƒNƒZƒXƒ|ƒCƒ“ƒg) ‚ً—ک—p‚إ‚«‚éڈêچ‡‚ة‚حپA’†Œp‘•’u‚ة‚¨‚¢‚ؤپAƒ‹پ[ƒ^ˆبٹO‚جƒ|پ[ƒg‚©‚ç‘—گM‚³‚ꂽ RA ‚â ND Redirect ƒpƒPƒbƒg‚ً”jٹü‚·‚éپA‚ـ‚½‚ح—ک—pژز’[––ٹش‚ج’¼گع’تگM‚ًگ§Œہ‚·‚éپB‚ب‚¨پA’[––ٹش’تگM‚ًگ§Œہ‚·‚邱‚ئ‚ة‚و‚èپADuplicate Address Detection (DAD) ‚ھ‹@”\‚µ‚ب‚‚ب‚é‰آ”\گ«‚ھ‚ ‚è‚ـ‚·پB

|

|

ƒCƒ“ƒ^پ[ƒlƒbƒgƒCƒjƒVƒAƒeƒBƒu

ƒ„ƒ}ƒn

Œأ‰ح“d‹CچH‹ئ

“ْ–{“d‹C

|

|

- •s“Kگط‚ب“ü—حٹm”F(CWE-20) [IPA•]‰؟]

|

|

|

|

- JVN : JVN#75368899

- IETF : RFC4942

- IETF : RFC3971

- IETF : RFC3972

- IETF : RFC4861

- IETF : RFC4862

- IETF : RFC3756

- IETF : RFC4890

|

|

- [2009”N10Œژ26“ْ]

Œfچع

[2009”N11Œژ17“ْ]

‰e‹؟‚ًژَ‚¯‚éƒVƒXƒeƒ€پFƒCƒ“ƒ^پ[ƒlƒbƒgƒCƒjƒVƒAƒeƒBƒu (IPv6 ICMP redirect ژَگM‚ة‚و‚éŒoکH‘}“ü‚جگئژمگ«) ‚جڈî•ٌ‚ً’ا‰ء

‰e‹؟‚ًژَ‚¯‚éƒVƒXƒeƒ€پFƒ„ƒ}ƒn (IPv6ƒvƒچƒgƒRƒ‹‚ة‚¨‚¯‚éƒTپ[ƒrƒX‰^—p–WٹQ(DoS)‚جگئژمگ«‚ة‚آ‚¢‚ؤ ) ‚جڈî•ٌ‚ً’ا‰ء

ƒxƒ“ƒ_ڈî•ٌپFƒCƒ“ƒ^پ[ƒlƒbƒgƒCƒjƒVƒAƒeƒBƒu (IPv6 ICMP redirect ژَگM‚ة‚و‚éŒoکH‘}“ü‚جگئژمگ«) ‚ً’ا‰ء

ƒxƒ“ƒ_ڈî•ٌپFƒ„ƒ}ƒn (IPv6ƒvƒچƒgƒRƒ‹‚ة‚¨‚¯‚éƒTپ[ƒrƒX‰^—p–WٹQ(DoS)‚جگئژمگ«‚ة‚آ‚¢‚ؤ ) ‚ً’ا‰ء

[2010”N01Œژ25“ْ]

‰e‹؟‚ًژَ‚¯‚éƒVƒXƒeƒ€پF“ْ–{“d‹C (NV09-016) ‚جڈî•ٌ‚ً’ا‰ء

ƒxƒ“ƒ_ڈî•ٌپF“ْ–{“d‹C (NV09-016) ‚ً’ا‰ء

|